ThinkPHP框架存在安全漏洞,需确保已安装并知晓pearcmd.php文件位置,开启php.ini中的register_argc_argv选项以便传递参数给脚本,建议记录异常访问和操作日志以检测潜在威胁和攻击行为来源,在复现多语言RCE漏洞时需注意搭建实验环境并利用工具扫描验证相关漏洞情况;OneThink CMS系统中也存在缓存文件的漏洞问题,需要寻找可能的泄露源码进行分析找到具体的配置路径进行触发和分析完成内容复现工作。

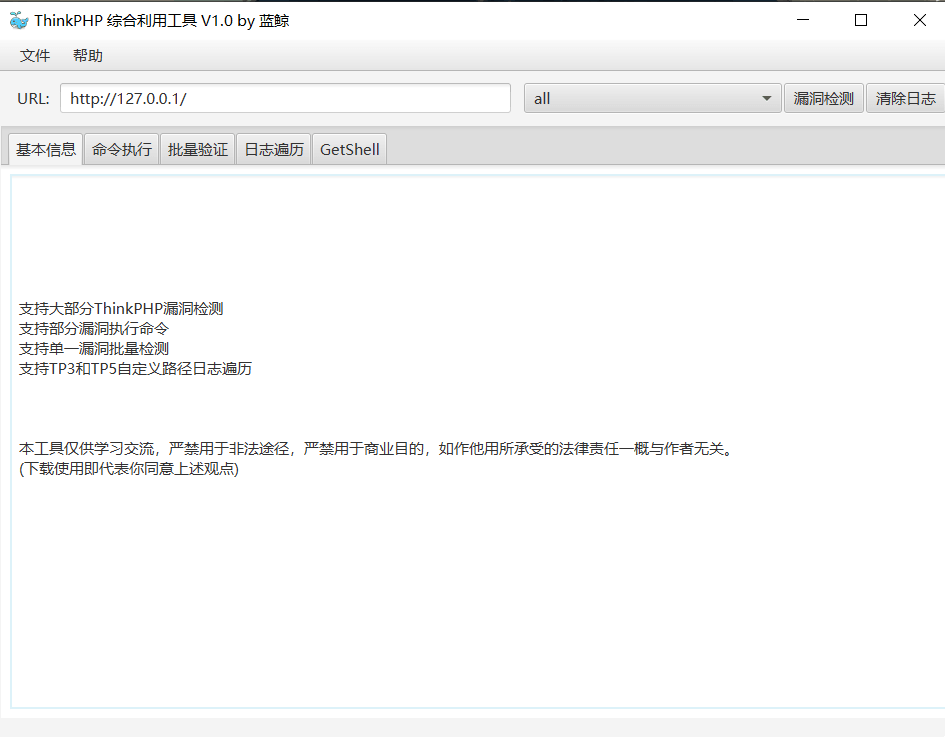

漏洞利用条件

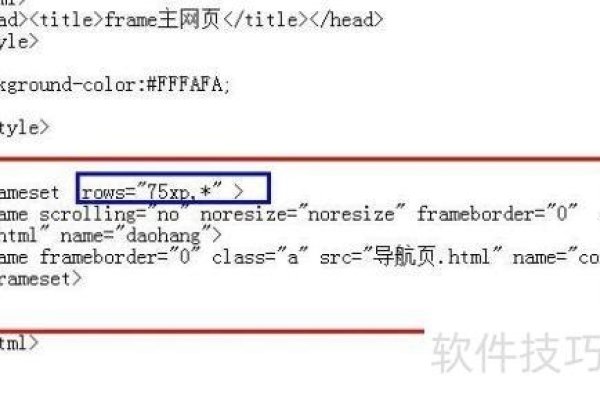

ThinkPHP安装与pearcmd.php位置:需确保已安装ThinkPHP,并知晓pearcmd.php文件的具体位置,在Docker版本镜像中,PEAR通常默认已经安装好,但pearcmd.php的位置可能因环境配置不同而有所差异,需要开启php.ini中的register_argc_argv选项,以便能够将命令行参数传递给PHP脚本。

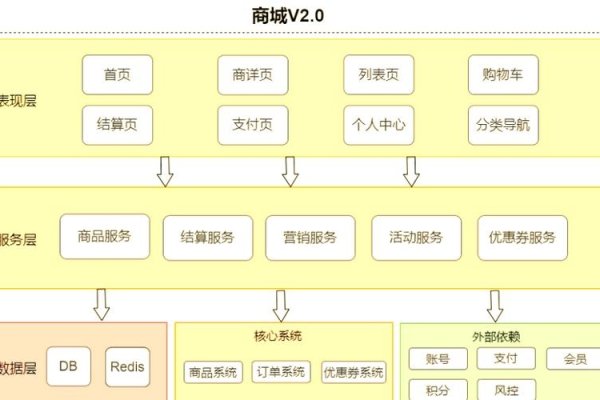

ThinkPHP框架概述

ThinkPHP是一个轻量级的PHP开发框架,遵循Apache2协议,支持面向对象和MVC模式的设计,借鉴了国外优秀的框架及模式,该框架旨在让开发者能够更加高效地构建网络应用。

安全问题与漏洞复现

ThinkPHP的3和5版存在远程代码执行(RCE)等安全漏洞,这些漏洞可以通过浏览器插件或数据包信息进行探测和利用,通过特定的操作和行为,攻击者可以执行任意的代码片段。

安全日志监控

为了及时发现潜在的安全威胁和攻击行为,建议开启框架的日志功能(如设置log_level为error),记录异常访问以及操作日志,通过对日志的分析,可以迅速定位扫描行为或是攻击尝试的来源。

环境搭建与GetShell

在进行ThinPHP的多语言RCE漏洞复现时,需要通过本地管理员账号登录并启动phpstudy来搭建实验环境,此举是为了模拟Kali与Win7之间的内外网环境,在此过程中可能会发现多个开放端口,包括110/tcp、139/tcp等等,当访问到80页面时,可能会发现一个ThinkPHP框架的首页,接着可以利用相关工具对RCE漏洞进行扫描和验证。

版本更新与修复历程

- v3版本增加了ThinkPHP多语言RCE漏洞的扫描功能以及其他优化改进;

- v2版本则增强了Fastjson参数的扫描和主动扫描能力,同时更新了fastjson库的版本;

- v1版本主要进行了Domain黑名单的设置和一些扫描进程的优化工作;

- 最开始的v0版本主要是针对druid未授权扫描问题的修复以及对log4j扫描问题的处理等基础安全性增强措施。

ThinkPHP存在的其他常见漏洞

- SQL注入漏洞:攻击者可借助用户输入的查询字符串插入恶意SQL代码以绕过身份验证或直接修改数据库内容。

- XSS跨站脚本攻击漏洞:可使攻击者在网页上注入恶意的JavaScript代码,从而窃取用户信息或在用户之间传播病毒。

- CSRF跨站请求伪造漏洞:允许攻击者在受害者的浏览器上进行未经授权的操作。

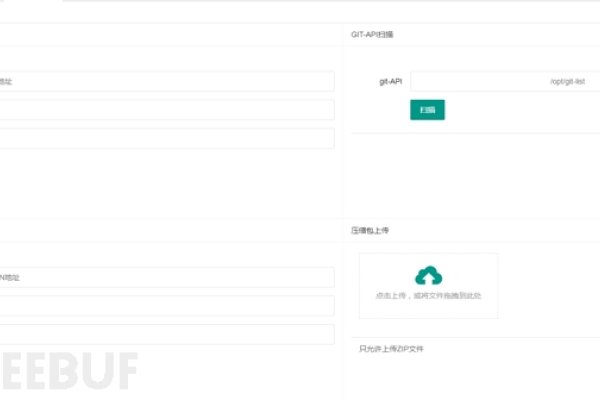

- 文件上传漏洞:可能导致服务器被黑客上传恶意文件或脚本。

- 反序列化漏洞:在某些版本的ThinkPHP中存在,可以被用来执行任意代码。

OneThink1.0文件缓存漏洞分析及题目复现

OneThink是基于ThinkPHP框架开发的CMS系统的一个版本,在该版本中存在文件缓存漏洞,这使攻击者能构造特定输入将恶意代码写入服务器的缓存文件中进而实现代码执行甚至获取shell权限,要复现这个题目的场景,首先应访问目标OneThink CMS的系统首页或其他关键页面来确定其是OneThink平台的一部分然后使用网站目录扫描器寻找可能的泄露源码或者压缩包资源下载后用Seay源代码审计工具进行分析找到具体的缓存文件路径及其相关的配置项最后根据已知的信息去触发和分析这一系列的漏洞过程完成题目要求的内容复现。